Google Threat Intelligence Group (GTIG) เปิดรายงานการใช้งาน AI ในวงกว้างสำหรับการโจมตีไซเบอร์ โดยครั้งแรกที่พบผู้ไม่ประสงค์ดีใช้ AI ค้นพบและสร้างอาวุธจากช่องโหว่ zero-day ซึ่ง Google ระบุว่าสามารถหยุดการโจมตีครั้งใหญ่นี้ได้

การค้นพบช่องโหว่และการสร้าง exploit ด้วย AI (Vulnerability Discovery and Exploit Generation)

เป็นครั้งแรกที่ GTIG ระบุว่ามี threat actor ใช้ zero-day exploit ที่เชื่อว่าพัฒนาด้วย AI โดยอาชญากรไซเบอร์วางแผนจะใช้ในการโจมตีครั้งใหญ่ แต่การค้นพบเชิงรุกของ Google อาจได้ป้องกันการใช้งานดังกล่าวได้ Threat actors ที่เกี่ยวข้องกับจีน (PRC) และเกาหลีเหนือ (DPRK) ก็แสดงความสนใจอย่างมากในการใช้ AI สำหรับการค้นพบช่องโหว่เช่นกัน

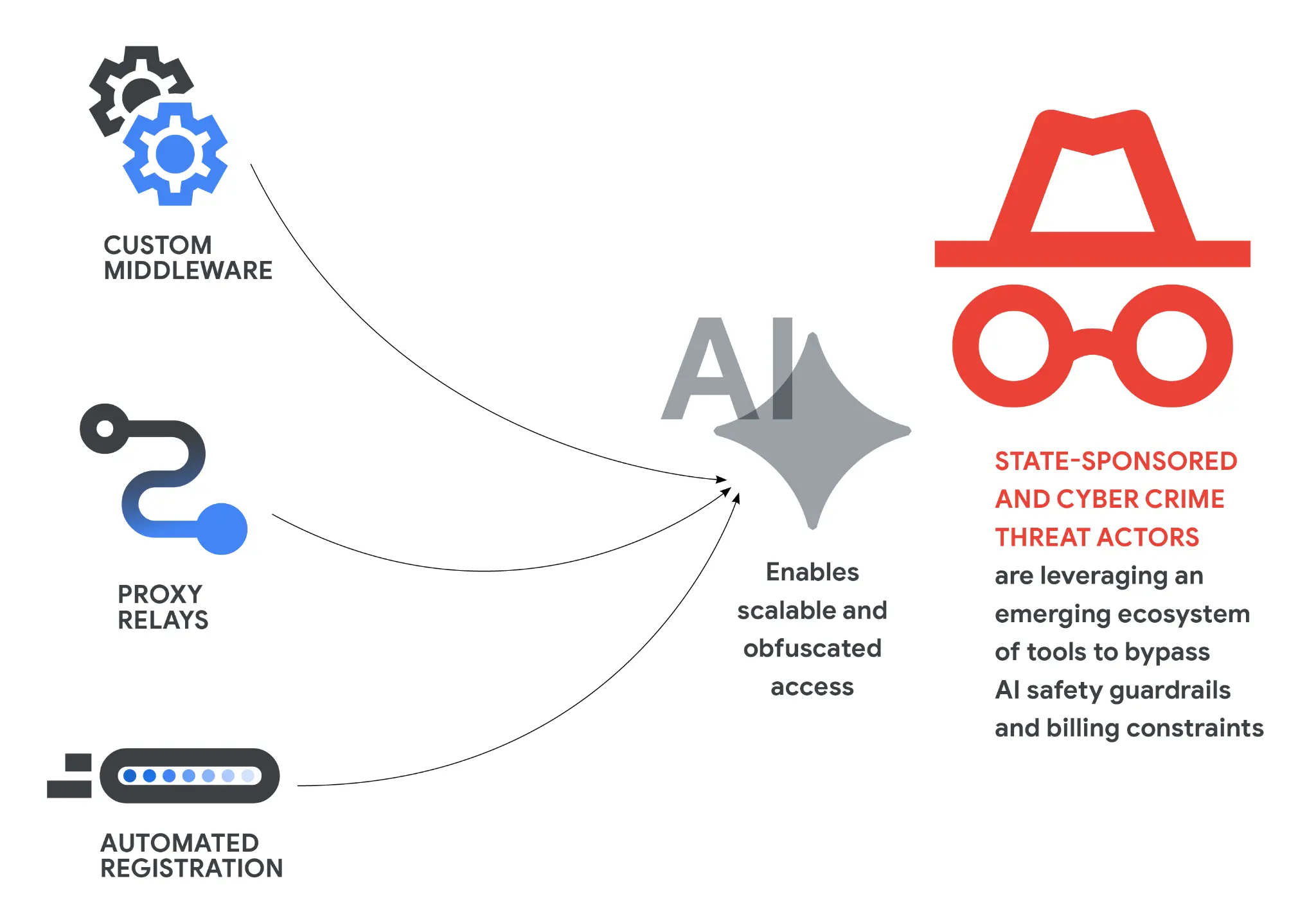

การพัฒนาด้วย AI เพื่อหลบเลี่ยงการป้องกัน (AI-Augmented Development for Defense Evasion)

การเขียนโค้ดด้วย AI เร่งการพัฒนา infrastructure suites และ polymorphic malware โดยผู้โจมตี วงจรการพัฒนาด้วย AI เหล่านี้ช่วยในการหลบเลี่ยงการป้องกันโดยการสร้าง obfuscation networks และการรวม decoy logic ที่สร้างโดย AI ในมัลแวร์ที่เชื่อมโยงกับ threat actors ที่เกี่ยวข้องกับรัสเซีย

ปฏิบัติการมัลแวร์อัตโนมัติ (Autonomous Malware Operations)

มัลแวร์ที่ใช้ AI เช่น PROMPTSPY บ่งบอกถึงการเปลี่ยนไปสู่การประสานการโจมตีแบบอัตโนมัติ โดยโมเดลตีความสถานะระบบเพื่อสร้างคำสั่งแบบไดนามิกและจัดการสภาพแวดล้อมของเหยื่อ การวิเคราะห์มัลแวร์นี้เผยความสามารถที่ยังไม่เคยรายงานมาก่อนและการใช้สำหรับการรวมกับ AI

การโจมตีห่วงโซ่อุปทาน (Supply Chain Attacks)

ผู้โจมตีเช่น “TeamPCP” (aka UNC6780) เริ่มกำหนดเป้าหมายสภาพแวดล้อม AI และ software dependencies เป็นเวกเตอร์การเข้าถึงเบื้องต้น การโจมตีห่วงโซ่อุปทานเหล่านี้ส่งผลให้เกิดความเสี่ยงหลายประเภทที่เน้นใน Secure AI Framework (SAIF) taxonomy ได้แก่ Insecure Integrated Component (IIC) และ Rogue Actions (RA)

มาตรการตอบโต้ของ Google (Google Countermeasures)

Google ใช้มาตรการเชิงรุกเพื่ออยู่เหนือภัยคุกคามที่เปลี่ยนแปลงตลอดเวลา โดย leverages AI agents เช่น Big Sleep เพื่อระบุช่องโหว่ซอฟต์แวร์ และใช้ความสามารถในการให้เหตุผลของ Gemini ผ่าน CodeMender เพื่อแก้ไขช่องโหว่อัตโนมัติ พิสูจน์ว่า AI สามารถเป็นเครื่องมือที่มีประสิทธิภาพสำหรับผู้ป้องกันเช่นกัน

แหล่งที่มา: Google Cloud Blog